パスワードの“常識”が変わった

あなたの会社では、まだ「90日ごとにパスワードを変更」「記号や数字を必ず入れる」といったルールを運用していませんか?実は、その“常識”はもう古いかもしれません。

2017年に公開された米国国立標準技術研究所(NIST)ガイドライン(SP 800-63B Rev.3)で初めてこのようなルールについて、「推奨しない」としたため、大きな転換が起きました。

2024~2025年にかけて公開されたNISTの最新ガイドライン(SP 800-63B Rev.4)では、こうしたルールを明確に否定したのです。(※1)

NIST改訂前の運用例 vs 最新ガイドライン(SP 800-63B Rev.4)

| 項目 | NIST改訂前の一般的な運用例 | NIST最新ガイドライン |

|---|---|---|

| パスワード定期変更 | 90日ごとに強制 | 定期変更を明確に否定 漏洩時のみ変更 |

| パスワードの複雑性 | 記号・数字・大文字必須 | 複雑性を課すことを明確に否定 |

| パスワードの長さ | 最低8文字 | MFA併用時:最低8文字以上 パスワード単体で使用する場合:最低15文字を必須 長いパスフレーズ(複数単語)を強く推奨 |

| MFAの推奨 | 任意 | 強く推奨(FIDO2など) |

| 利便性 | 低い(覚えにくい) | 高い(パスワードレス対応) |

※1 参考:NIST SP 800-63B-4(NIST公式)

上記のような改定前の一般的な運用方法は、かつてNISTをはじめとする標準化団体が推奨していたこともあり、多くの企業で“鉄則”として定着してきました。

しかし、最新の攻撃手法やユーザー行動の変化を踏まえ、今では見直しが求められています。理由はシンプルです。複雑なルールや頻繁な変更は、ユーザーに負担をかけるだけでなく、予測可能なパターンを生み出し、攻撃者にとってはむしろ突破しやすい状況を作っていたからです。

「長くて覚えやすいパスフレーズ」+「パスワードマネージャー」が新常識に

新しく推奨されたのは、記号や数字を無理に混ぜるのではなく、自然な言葉を組み合わせた長いパスフレーズです。そして、パスワードマネージャーを活用して、強力で一意なパスワードを安全に管理することです。

なぜ今、パスワードだけでは危ないのか

パスワードは長年、認証の中心的な仕組みでした。しかし、現代の攻撃手法を前に、パスワード単体では防御力が不十分です。考えられる理由をまとめると下記の3点が浮かび上がります。

漏洩リスクの増加

過去の情報漏洩で流出したパスワードは攻撃者の辞書に大量に登録されています。複数の調査では、闇市場で流通する漏洩認証情報が100億件を超える規模に達していると報告されており(※2)、こうした既知のパスワードを使った攻撃は年々高度化しています。

このため、パスワードを使い回している場合、攻撃を試行するだけでほぼ即座に突破されるリスクがあります。

※2 参考:Have I Been Pwned(世界最大級の漏洩データベース)では、174億件以上の漏洩アカウントが登録されている(2026年時点)。(https://haveibeenpwned.com/)

総当たり攻撃の高速化

攻撃者はクラウドやGPUを活用し、膨大な計算リソースで総当たり攻撃を高速化できます。複雑なパスワードでも短時間で解読可能であり、特に「記号や数字を混ぜた程度」では、攻撃者にとってほとんど障害になりません。

パスワードだけでは現代の攻撃手法に耐えることはできないのです。

人間の限界

複雑なパスワードを人間が運用することは困難で、覚えやすさを優先した結果「パターン化」「使いまわし」「メモ書き」など、逆にセキュリティを弱める行動を誘発します。

つまり、パスワードの強度は人間の記憶力に依存することになり、攻撃者にとっても予測しやすくなるため、パスワードだけでは十分な防御になりません。

こうした背景から、NISTは「パスワードだけに依存しない認証」を強く推奨しています。今後必要になってくるのは、多要素認証(MFA)やパスキー認証(FIDO2)です。

NISTが示す“本当に安全な認証”とは

最新ガイドラインでNISTが強調しているのは、パスワードを強化することより、そもそも「パスワードに依存しない認証方式」へ移行することです。その中心となるのが多要素認証(MFA)とパスキー認証(FIDO2)です。

MFA(多要素認証)

MFAとは、パスワードに加えて、複数の異なる認証要素を組み合わせて本人確認を行う仕組みのことです。認証要素には次の3種類があります。

- 知識要素(パスワード)

- 所持要素(スマートフォンの認証アプリ、ハードウェアトークンなど)

- 生体要素(指紋・顔認証など)

攻撃者がパスワードを入手しても、追加要素が突破できなければログインできないためパスワード単体の認証より大幅に安全性が高まります。

MFA導入について詳しく知りたい方は、こちらのガイドもぜひご覧ください。

パスキー認証(FIDO2)

パスキー認証は、FIDO2規格に基づいた次世代のパスワードレス認証方式です。

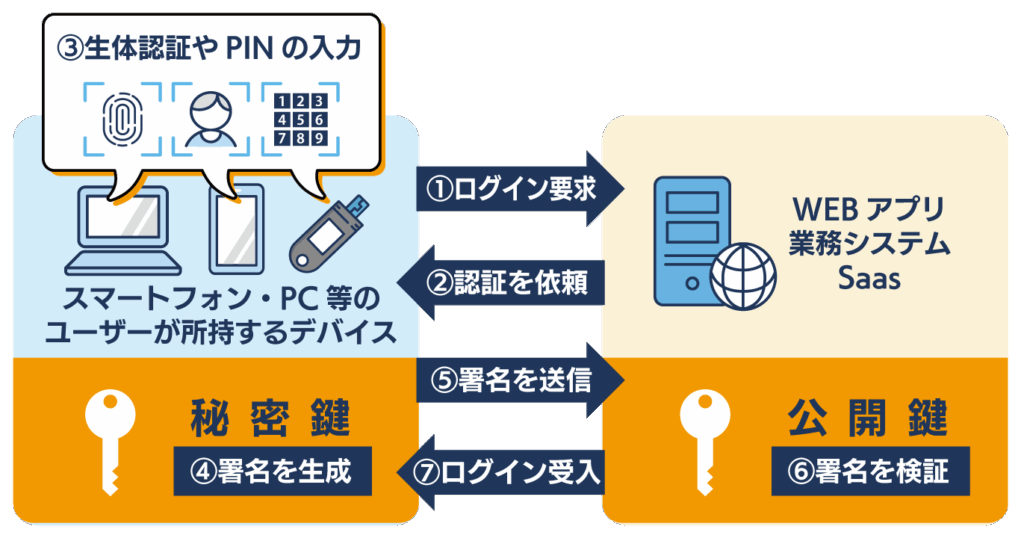

FIDO2は、WebAuthn(Web Authentication API)とCTAP(Client to Authenticator Protocol)という2つの技術仕様から構成されており、公開鍵暗号方式を用いて、ユーザーの認証情報を安全に管理・検証します。

パスキーは、ユーザーが所持するデバイス(スマートフォン、PC、USBデバイスやICカード等)に保存された秘密鍵と、サービス側に登録された公開鍵のペアによって認証を行います。

ログイン時には、ユーザーが端末上で生体認証やPINによって本人確認を行い、デバイスにある秘密鍵を使用して署名を生成。これをサービス側が公開鍵で検証することで、パスワードを使わずに安全な認証が成立します。

パスキー認証導入について詳しく知りたい方は、こちらのガイドもぜひご覧ください。

AuthWayで実現する、NIST準拠の認証基盤

NISTが推奨する「パスワードに依存しない認証」へ、既存環境をいきなり移行するのは現実的には難しい場合が多いです。

アイピーキューブが提供するAuthWayなら、現実的なステップで段階的に導入することが可能です。

- OTP、二経路認証、FIDO2など多様なMFA方式に対応

ワンタイムパスワード(OTP)から二経路認証(スマホ認証)、パスキー認証(FIDO2)まで、企業の環境に合わせて柔軟な選択と段階的な導入が可能です。 - ユーザーの負担を減らしながら、セキュリティを強化

スマートフォンや生体認証を活用し、操作をシンプルに。セキュリティと利便性を両立します。 - 社内システムやクラウドとの柔軟な連携も可能

オンプレミスからクラウドまで幅広く対応し、既存システムとの統合もスムーズ。段階的な導入がしやすいのも特徴です。

実際に、学校法人近畿大学では、全学約4万5千人が利用する共通認証システムに、AuthWayを採用した後、2018年には二要素認証とSSOを導入し、利便性とセキュリティを両立。さらに2023年には、FIDO認証によるパスワードレス環境を追加し、スマートフォンの生体認証により数秒でログインできる仕組みを段階的に実現していきました。

参考:学校法人近畿大学様 https://ip3.co.jp/case/2625/

今こそ、認証の見直しを

パスワードポリシーの見直しは、セキュリティ強化の第一歩に過ぎません。本質的な対策は「パスワードに依存しない認証」への移行です。NISTの最新ガイドラインが示すように、MFAやパスキー認証は、今や企業にとって必須の選択肢となっています。

AuthWayなら、OTPから二経路認証やFIDO2によるパスキー認証まで、段階的な導入が可能。クラウド・オンプレ問わず柔軟に対応し、既存システムとの統合もスムーズです。

AuthWayの導入事例や構成例をまとめた資料を無料でご提供中です。下記フォームより、お気軽にお問い合わせください。

お送りする資料の例

●製品概要

-製品の特長・構成概要・機能紹介・連携可能システム など

●事例紹介

-選定のポイント など

●価格表

-ライセンス料・年間ソフトウェアサポート料・導入サービス料 など

※「AuthWay FIDO」「CloudLink」は株式会社アイピーキューブの登録商標です。

※ FIDO、FIDO ALLIANCE、FIDO AUTHENTICATION、FIDO CERTIFIED の商標およびロゴは、FIDOアライアンスの商標です。

※ 本製品には、OpenSSL Toolkit で使用するために OpenSSL Project によって開発されたソフトウェアが含まれています。(http://www.openssl.org/)