SSOを実現するための4つの代表的な方式とは?

シングルサインオン(SSO)は、複数のシステムやサービスに対して、一度の認証でアクセスできるようにする仕組みです。クラウドサービスの普及や業務アプリの多様化により、SSOの導入は企業のセキュリティ強化と業務効率化に欠かせないものとなっています。

しかし、SSOの仕組みは一つではありません。

クラウド環境に適した方式もあれば、オンプレミスやレガシーシステムに対応する方式もあり、導入環境に応じた使い分けが重要です。

本記事では、SSOを実現するための代表的な4つの方式──

- フェデレーション方式(SAML/OIDC)

- リバースプロキシ方式(代理認証)

- エージェント方式

- クライアント代行認証方式

について、それぞれの仕組みを図解でわかりやすく解説します。

シングルサインオン導入について詳しく知りたい方は、こちらのガイドもぜひご覧ください。

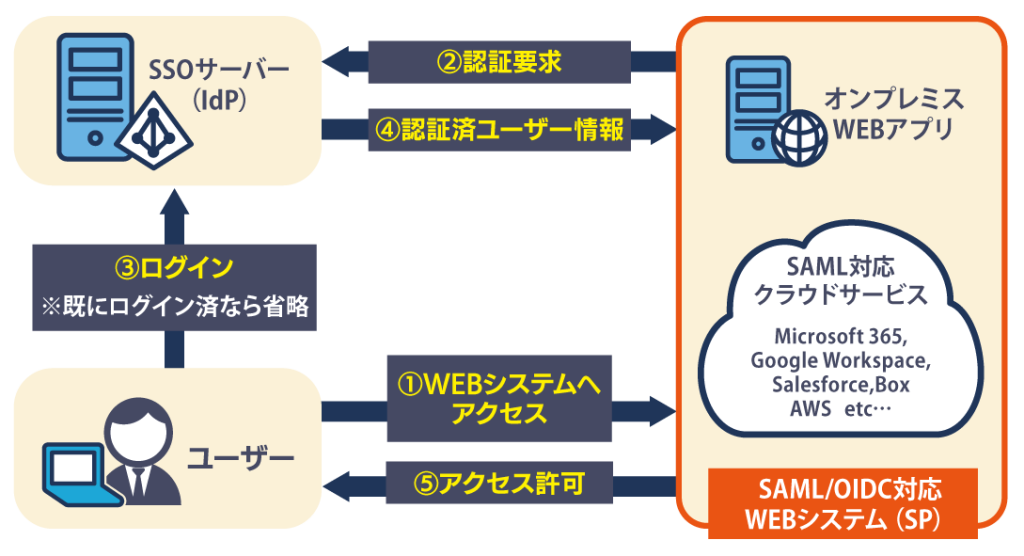

フェデレーション方式

SSOの実現方式の中でも、最も標準的かつ広く採用されているのが「フェデレーション方式」です。

この方式では、SAML(Security Assertion Markup Language)やOIDC(OpenID Connect)といった標準プロトコルを用いて、認証情報を安全に連携します。

対象となるのは、Microsoft 365やGoogle Workspaceなどのクラウドサービスをはじめ、SAML/OIDCに対応したWebアプリケーションです。認証を担うIdP(Identity Provider)/OP(OpenID Provider)とIdP/OPに認証を依頼するSP(Service Provider)/RP(Relying Party)間で認証情報をやり取りすることで、ユーザーは一度の認証で複数のシステムにアクセスできるようになります。

比較表でも示したように、フェデレーション方式はセキュリティが高く、クラウド環境との親和性が高い一方で、SAMLやOIDCに対応していないシステムには適用できないという制約もあります。

図解:フェデレーション方式

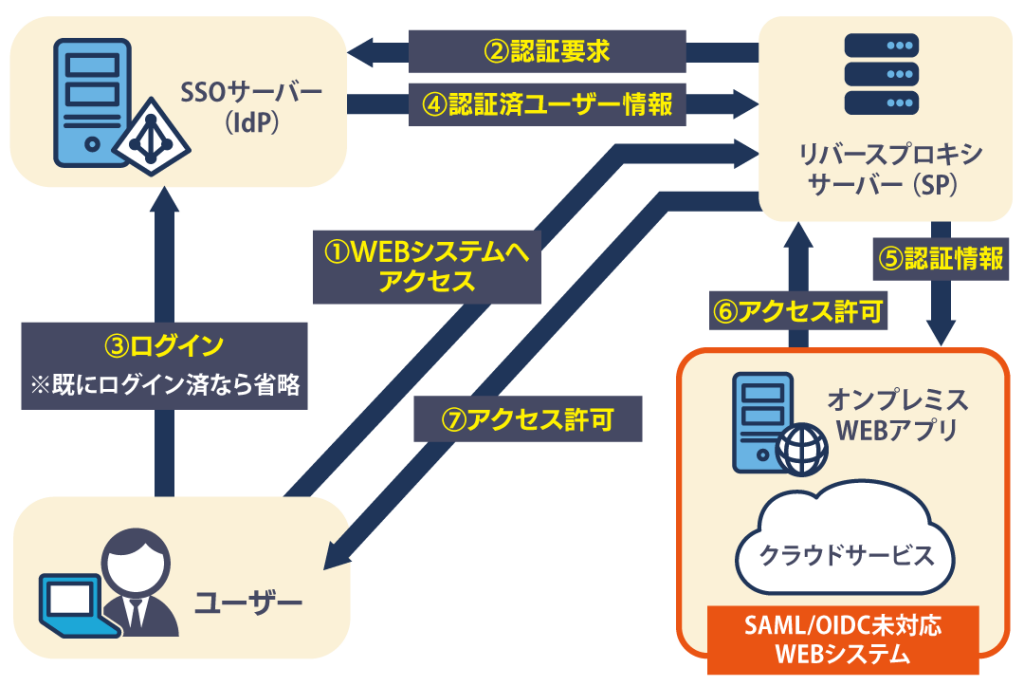

リバースプロキシ方式(代理認証方式)

リバースプロキシ方式では、ユーザーが直接アプリケーションにアクセスするのではなく、リバースプロキシサーバーを経由してアクセスする構成になります。

このリバースプロキシサーバーが、ユーザーの認証情報をもとに、対象のWebシステムに対してログイン処理を代行することで、SSOを実現します。

この方式の最大の特徴は、対象システム側の改修が不要であることです。

SAMLやOIDCに対応していないWebアプリケーションやクラウドサービスでも、プロキシを介することでSSOを実現できるため、既存資産を活かしたSSO導入が可能になります。

一方で、リバースプロキシサーバーに端末とWebシステム間の全ての通信が集中するため、負荷分散や可用性の確保が重要な設計ポイントとなります。

また、ネットワーク構成の変更が必要になるケースもあるため、導入時にはインフラ部門との連携が不可欠です。

図解:リバースプロキシ方式図

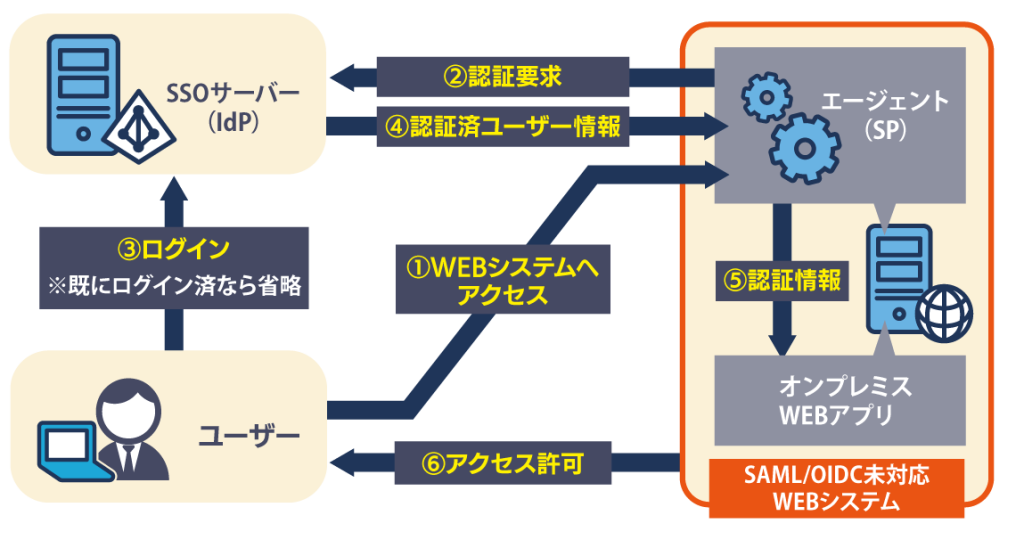

エージェント方式

エージェント方式は、対象のWebシステムに認証モジュール(エージェント)を組み込むことで、SSOを実現する方式です。

この方式のメリットは、対象システム内で柔軟な認証制御が可能であること。

SAMLやOIDCに対応していないオンプレミスのWebアプリケーションでも、アプリケーション側にエージェントを組み込むことでSSOを実現できます。

一方で、対象システム側の改修が必要になる場合があるため、導入には開発部門との調整が不可欠です。

また、アプリケーションごとにエージェントの組み込みが必要となるため、導入・運用の工数が増える可能性もあります。

図解:エージェント方式

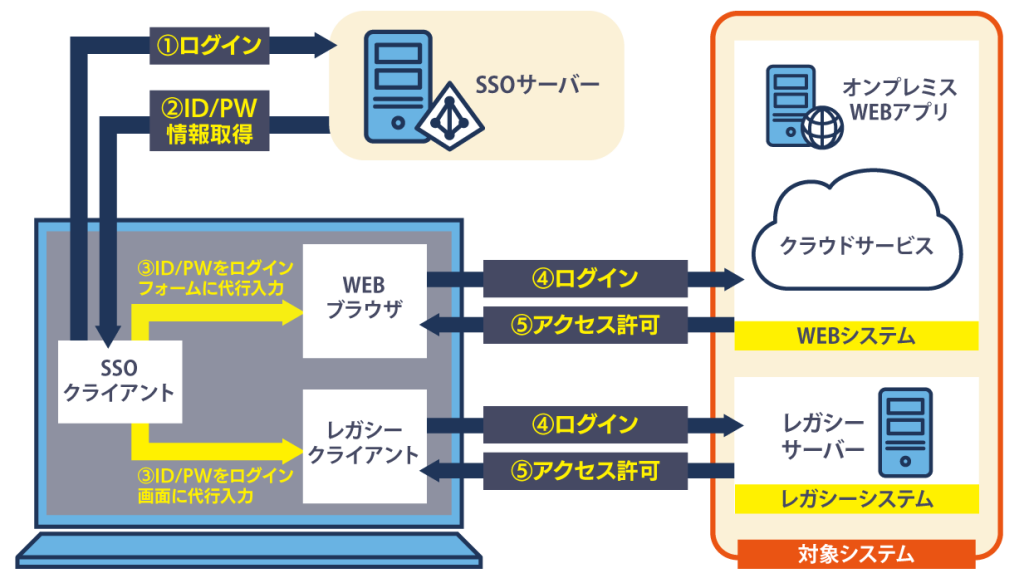

クライアント代行認証方式

クライアント代行認証方式は、ユーザーの端末に導入されたSSOソフトウェアが、認証情報(ID・パスワード)を自動入力することでSSOを実現する方式です。

この方式は、SAMLやOIDCなどの標準プロトコルに対応していないレガシーなクライアント/サーバー型アプリケーションや、独自ログイン画面を持つシステムに対して有効です。

この方式のメリットは、対象システム側の改修が不要であること。

既存のログイン画面をそのまま利用できるため、レガシーシステムやWebシステムなど幅広いシステムにSSOを適用可能です。

一方で、端末ごとにSSOソフトウェアの導入が必要であり、ログイン画面の変更があるたびに設定の更新が必要になるなど、運用面での手間が発生する可能性があります。

また、認証情報を端末側で保持するため、セキュリティ対策(暗号化・保護領域の利用など)も重要な検討ポイントとなります。

図解:クライアント代行認証方式

自社に最適なSSO方式を選ぶためのポイント

SSOの導入にあたっては、単に技術的な仕組みを理解するだけでなく、自社のシステム環境や運用体制に合った方式を選定することが成功の鍵となります。

クラウドサービス中心の企業と、レガシーシステムを多く抱える企業では、適した方式が異なります。また、セキュリティ要件や導入スピード、運用負荷なども重要な判断材料です。

以下に、4つの代表的なSSO方式について、対象システム・メリット・デメリットをまとめています。自社の状況に照らして、最適な方式を見極める参考にしてください。

SSOの実現方式比較表(再掲)

| 方式 | 概要 | 対象システム | メリット | デメリット |

|---|---|---|---|---|

| フェデレーション方式 | SAMLやOIDCなどの標準プロトコルで認証情報を連携 | クラウドサービス(Microsoft 365、Google Workspaceなど) オンプレミスWebアプリ | 標準プロトコルによるセキュアな方式 クラウドサービスのSSOに適している | SAMLやOIDCに対応していないシステムには適用できない |

| リバースプロキシ方式 (代理認証方式) | プロキシサーバーが通信の中継と認証を制御 | オンプレミスWebアプリ クラウドサービス | 対象システム側の改修が不要 SAMLやOIDCに対応していないWebアプリやクラウドサービスに適している | リバースプロキシサーバーへの負荷集中 ネットワーク構成変更が必要 |

| エージェント方式 | 各業務システムに認証モジュールを組み込む | オンプレミスWebアプリ | 対象システム側での柔軟な制御 SAMLやOIDCに対応していないWebアプリに適している | 対象システム側の改修が必要になることがある |

| クライアント 代行認証方式 | クライアント端末側に導入したSSOソフトウェアがユーザーの代わりに認証情報を代行入力する | レガシーシステム、 オンプレミスWebアプリ クラウドサービス | 対象システム側の改修が不要 レガシーなクライアント/サーバーシステムのSSOに適している | 対象システム側でのログイン画面等の変更の都度、全端末への反映が必要 全端末にSSOソフトウェアの導入が必要 認証情報の保持に注意が必要 |

本記事では、シングルサインオン(SSO)を実現する4つの代表的な方式──フェデレーション方式・リバースプロキシ方式・エージェント方式・クライアント代行認証方式──について、それぞれの仕組みや特徴を図解で解説しました。

SSOの導入は、単なる認証の効率化にとどまらず、セキュリティ強化・業務効率化・ユーザー体験の向上に直結する重要な施策です。自社のシステム環境や運用体制に応じて、最適な方式を選定することが、導入成功への第一歩となります。

シングルサインオン導入について詳しく知りたい方は、こちらのガイドもぜひご覧ください。

CloudLinkで、最適なSSO環境をスムーズに構築しませんか

CloudLinkでは、企業の認証基盤構築を支援するために、各SSO方式に対応した柔軟なソリューションを提供しています。クラウド・オンプレミス・レガシー環境など、多様なシステム構成に対応可能なため、貴社の課題に合わせた最適な導入が可能です。

CloudLink CloudLinkはGoogle Workspace/Salesforce/Microsoft 365等のクラウドサービスや企業内Webサイトとのシングルサインオン機能を提供します。

導入事例と実績

CloudLinkは、製造業、金融、教育、医療など、さまざまな業界で導入されており、セキュリティ強化と業務効率化の両立を実現しています。

-

株式会社イシダ 様

Microsoft 365をはじめとするSaaS向け認証基盤をIP3-ACEで構築 「いつでもどこでもどんなデバイスからでも、安全に使える環境づくり」に成功。 -

学校法人近畿大学 様

2段階認証/シングルサインオンシステムへ「FIDO認証」を追加導入、全学約4万5千人が使う共通認証システムの「利便性」が大きく向上。 -

学校法人近畿大学 様

ワンタイムパスワードを利用した2段階認証を導入し、不正ログイン対策について本格的に取り組む。西日本最大規模の総合大学が、全学約4万7千人を対象にサービスを開始。 -

富士通株式会社 様

富士通は、アイピーキューブの製品とシステムインテグレーション支援で新規クラウドサービス認証基盤のスピード開発に成功。 -

日本システムウエア株式会社 様

クラウドサービス/オンプレシステムの双方をシームレスに連携。統合ID管理・SSO・多要素認証を備えた画期的なIDaaSを提供開始。

SSO導入に関するご相談や資料請求はこちら

- 自社に最適な認証方式を知りたい

- クラウドとオンプレミスの混在環境に対応したい

- MFAとSSOを統合したい

お寄せいただいたご要望の内容により、最適な資料をお送りいたします。また、WEB会議システムを使用して口頭でのご説明も可能ですのでお気軽にお問合せください。

お送りする資料の例

●製品概要

-製品の特長・構成概要・機能紹介・連携可能システム など

●事例紹介

-選定のポイント など

●価格表

-ライセンス料・年間ソフトウェアサポート料・導入サービス料 など

「*」の欄は必須項目となっておりますので、必ずご記入ください。